Tech Vendor Due Diligence

Maximise the asset’s exit value

Vaultinum’s Tech Vendor Due Diligence enables tech companies to preempt investor concerns, streamline deal execution, and maximise valuation by providing a transparent, data-backed assessment of their technology and operations.

Vendor Due Diligence to accelerate deal readiness

Vaultinum partners with tech investors to prepare portfolio companies for a structured and value-driven exit. Beyond assessment, we provide strategic guidance to address technical risks and downsides, enhance scalability and upsides, and streamline buyer due diligence.

Risk mitigation

Identify and address potential red flags before buyer scrutiny to safeguard valuation.

Tailored remediation plan

Receive clear, actionable recommendations on issue resolution, timelines, and cost implications to enhance your tech asset.

Buyer-ready positioning

Deliver a comprehensive Vendor Due Diligence report with an investment thesis and prepare for investor Q&A.

Optimised valuation

Showcase a scalable, well-structured technology stack to support a strong market position and premium valuation.

A unique combination of tools, data and experts

Infrastructure scalability

- Enterprise or Saas

- Architecture

- Build up readiness

Software scalability

- Technical debt

- SDLC Assessment

- Team Performance

Cybersecurity

- Cyber-readiness

- Code vulnerabilies

- Network footprint

Open Source

- OSS inventory

- IP Risks in Git History

- Licence compliance

Data value chain

- Data collection

- Data usage

- Data value

FinOps

- Cloud cost optimisation

- IT cost efficiency

- Alignment with growth strategy

AI maturity

- Maturity of the model

- Complexity of the model

- Optimisation and accuracy

AI disruption

- Impact of AI players

- AI as an enabler

They trust our expertise

Our Tech Vendor Due Diligence clients

Unlock the potential of the tech asset

Our Vendor Due Diligence solution supports you during the pre-sale phase by identifying weaknesses and risk areas in your technological asset, guiding you through corrective actions, and highlighting key strengths for investors.

01

Assessment of the tech

02

Redflags and roadmap

03

Vendor remediation period

04

VDD report highlighting key strengths

01

Assessment of strengths and vulnerabilities of the technology

- Online questionnaires to evaluate cybersecurity practices, open-source governance, software development methods, and AI maturity

- Source code and cyber scan to further identify strengths and vulnerabilities

- Interview and insight sharing with experts to identify mitigating factors

02

Full report with redflags and roadmap

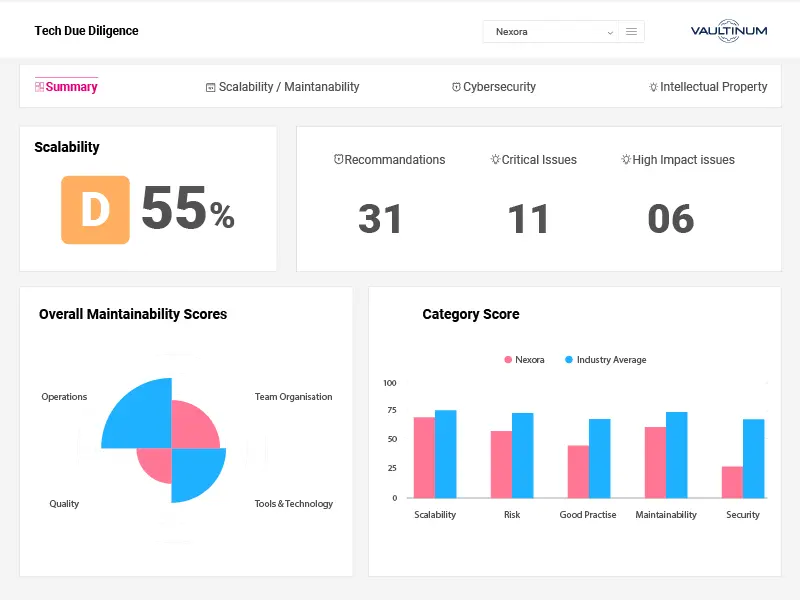

- Identification of cybersecurity, scalability, and open-source compliance red flags

- Evaluation of technology scalability, and cloud and build-up readiness

- Code scan report with a comprehensive list of vulnerabilities

- Optional analysis of AI components

- Prioritised roadmap with cost estimates and timelines

03

Vendor remediation period

- The vendor addresses identified issues before the final assessment

- Vaultinum provides clarification and prioritisation

- Allocating sufficient time for fixes will enhance technology readiness

04

Substantiating the investment thesis and preempting investor concerns

- Vendor Due Diligence report highlighting the tech asset’s strengths and investment potential.

- Long-term view of scalability, maintainability, and future readiness.

- Demonstrating how technology drives growth and value creation.

- Preparing the seller for investor Q&A

Controlled and centralised Data Room for efficient Due Diligence

Vaultinum centralises all diligence documentation in its, Data Room. With controlled access and clear documentation organisation, investors and management teams can collaborate efficiently and reduce friction during review and Q&A.

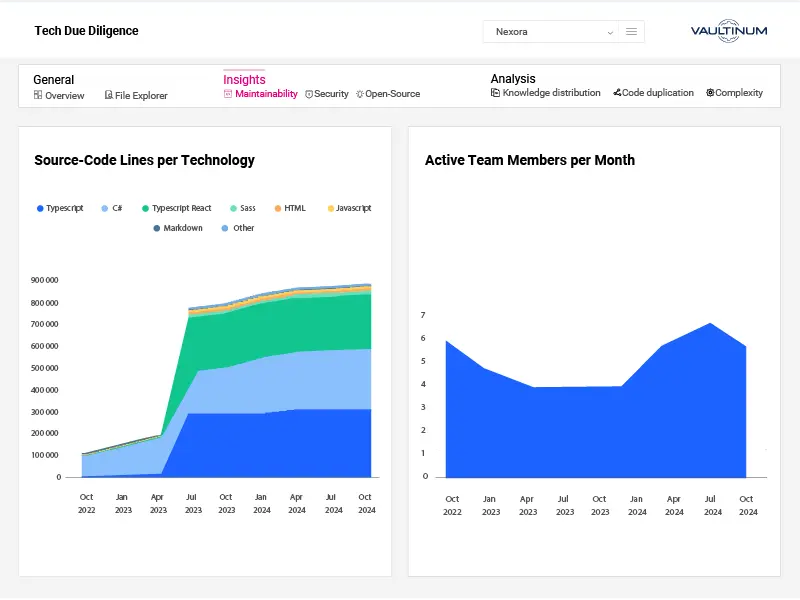

All-in-one platform for tech performance monitoring

Vaultinum’s platform centralises all data relevant to tech due diligence, enabling fund managers to securely access and monitor KPIs post-Tech Due Diligence.

Secure dataroom for confidential document management

Access to online assessments for continuous monitoring

Secure code upload

Detailed code analysis reports

Investor-focused Technology Due Diligence reports

Portfolio view and dashboard for comprehensive performance insights

Positioning the tech company for a successful exit

Vaultinum helps technology vendors meet investor expectations with a structured, data-driven assessment to reinforce investor confidence and maximise deal potential. By combining advanced tools, expert analysis, and deep data insights, we provide a detailed assessment of the technology’s strengths, risks, and areas for improvement.

We go beyond identifying risks—our insights help vendors articulate the strength of their technology, align with investor expectations, and demonstrate long-term value.

Trusted by investors and Tech leaders

Tech Due Diligence Checklist

Key questions you don’t want to miss when performing a Tech Due Diligence

FAQ about Vendor Due Diligence

What is vendor due diligence and why is it important?

Vendor due diligence is a sell-side audit performed before or during a transaction process to provide a clear, independent view of the company’s technology assets, risks, and scalability. In the context of technology due diligence, it involves a detailed analysis of the software architecture, infrastructure, development practices, open-source usage, AI maturity, and cybersecurity posture. The goal is to pre-empt buyer concerns, reduce the number of surprises during exclusivity, and create a common baseline of facts that speeds up the deal process. A well-executed vendor tech due diligence not only builds trust with potential investors or acquirers but also helps the company prepare stronger answers, avoid unnecessary valuation pressure, and retain control over the narrative.

How does Technology Vendor Due Diligence (VDD) differ from traditional Technology Due Diligence (TDD)?

Technology Vendor Due Diligence (VDD) is initiated and commissioned by the company preparing for a sale or fundraising, whereas traditional Technology Due Diligence (TDD) is typically commissioned by the buyer or investor. While both VDD and traditional TDD involve a thorough assessment of the tech stack, scalability, codebase, team, and risks, the objectives differ. With VDD, potential red flags are identified in advance, giving the company time to address or mitigate them before the report is issued and shared with prospective buyers. This contrasts with traditional Technical Due Diligence, where risks often surface for the first time, potentially slowing negotiations or impacting valuation. Vendor Due Diligence also allows the company to present its technology in a structured, investor-ready format thereby reducing disruption, maintaining narrative control, and accelerating deal timelines.

When should a company do Technology Vendor Due Diligence?

Technology Vendor Due Diligence should ideally begin before the company enters a formal sale or fundraising process. This is typically once the go-to-market strategy and financial materials are being prepared. Starting early ensures there’s enough time to identify and resolve technical gaps, streamline documentation, and align internal teams ahead of investor scrutiny. It’s especially valuable when the technology is a core part of the value story, such as in software businesses, AI-driven platforms, or IP-heavy assets. VDD is also useful in competitive processes where speed, transparency, and credibility can differentiate the seller. The earlier it’s initiated, the more effectively the findings can be used to shape the narrative and reduce deal friction later on.

Is Technology Vendor Due Diligence (VDD) relevant for start-ups or only large companies?

Technology Vendor Due Diligence isn’t just for large companies. It can be highly valuable for growth-stage startups as well, particularly those heading into a Series B or later-stage funding round, strategic acquisition, or secondary sale. While the scope may be adapted based on the company’s maturity, the core goal remains the same: to provide a clear, independent assessment of the technology, identify potential risks before buyers do, and build confidence with external stakeholders. For startups, VDD can also uncover technical debt or scalability blockers that could impact valuation or integration readiness. It helps founders prepare for tough technical questioning and better prepares them for negotiating with sophisticated investors or acquirers.

Can Technology Vendor Due Diligence report be shared with multiple buyers?

Yes! One of the key advantages of Technology Vendor Due Diligence is that it can be shared with multiple prospective buyers or investors during a competitive process. A professionally prepared VDD report creates a single, consistent narrative around the company’s technology, reducing duplication of effort and avoiding the chaos of responding to similar questions from multiple parties. It also increases efficiency by allowing buyers to focus on higher-value discussions rather than revalidating basic facts. In many cases, a well-executed Vendor Due Diligence can help build early trust, accelerate the diligence timeline, and even limit the need for additional technical deep-dives during exclusivity.

What can you expect from a Technology Vendor Due Diligence?

At Vaultinum, our Technology Vendor Due Diligence process is a structured, multi-phase approach designed to uncover risks early, enhance the company’s positioning, and streamline investor engagement. We begin with an initial technology due diligence using a buy-side lens, identifying potential red flags and pressure points as a critical first step. From there, we move into an enhancement phase, working closely with the company to mitigate addressable risks and build a credible action plan for longer-term items. Once the environment is in shape, we prepare a Vendor Due Diligence report that not only provides transparency but also highlights the company’s technical strengths and readiness. Throughout the process, and especially during investor Q&A, Vaultinum remains actively involved, helping management teams navigate follow-up discussions and maintain confidence in the company’s technology narrative.

Our latest articles on